有两种主要方式来谈论私有云。一种是资源在专用硬件上的物理分离,另一种是通过隔离网络的虚拟分离。

当我们通过物理分离的方式拥有私有云时,我们通常作为单一租户用户租用硬件,我们的资源与其他人的资源有明显区别。私有云通过 虚拟 分离,我们的资源在一个多租户环境中,在软件层面上与其他用户和公共互联网隔离。这有时被称为内部云,内部网,或更常见的,虚拟私有云(VPC)。

归根结底,私有云的核心特征是能够隔离和保护我们的基础设施。这通过大大减少我们网络的攻击面来提高安全性。VPC使我们能够在软件层面上实现这一目标,同时保持成本效益。

了解VPCs、VLANs和VPNs

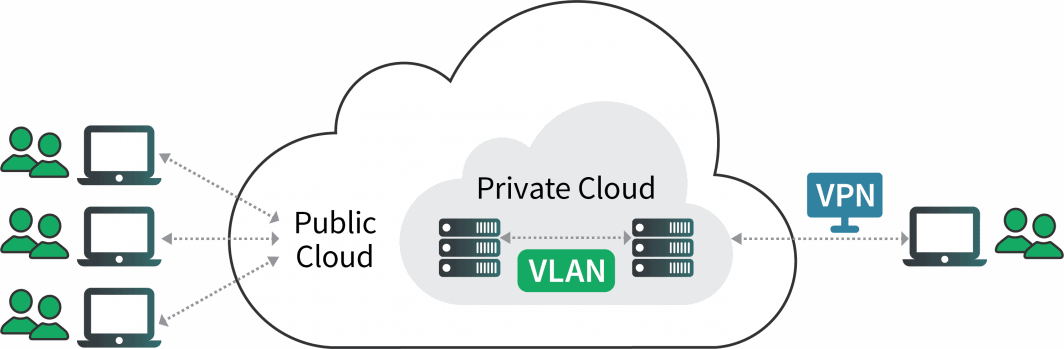

在 VPC 中,服务器与其他公共云资源隔绝,通常被限制在自己的子网集合中。实现这种限制的另一种方法是使用虚拟局域网 (VLAN)。

要了解VLAN 的作用,可以想象一下,在一个房间里,五台台式电脑用以太网电缆连接在一起,相互之间进行私密通信。从前,人们真的会这样做,但如今我们拆除了电缆,并通过 VLAN 将我们的连接从OSI 模型的物理层转移到数据链路层。

在上面的例子中,我们的用户在同一个房间里,但这并不是今天常见的情况。为了让用户从外部位置访问我们的隔离网络,我们需要建立一个虚拟专用网络(VPN)。VPN是用户通过一个加密的隧道在公共互联网上安全地连接到一个私人网络的手段。

总之,我们可以使用 VPC 或VLAN 来创建一个隔离网络,而 VPN 则是我们用来安全访问这个隔离网络的工具。VPC 和VLAN 这两个词有时会交替使用,但我们可以看到它们肯定是不一样的。

VLAN 能否用作 VPC?

简短的回答是肯定的,我们可以使用VLAN 作为 VPC。VLAN 提供了网络隔离功能,使我们能够在安全的空间中托管敏感信息,但这需要一些额外的规划和考虑。通过观察OSI 模型的第 2 层和第 3 层,可以发现 VLAN 与真正的 VPC 之间的主要区别。让我们深入了解一下。

第 2 层,即数据链路层,包括交换和以太网布线。由于VLAN 本质上是物理以太网电缆的虚拟化替代品,因此可视为第 2 层隔离。当把虚拟机连接到VLAN 时,我们实际上就接入了自己的隔离虚拟网络交换机。

第三层,即网络层,包括IPv4和IPv6。例如,防火墙处于第三层(或以上),使用允许和阻止列表按IP地址监测和过滤流量。这通常包括网络和操作系统级别的防火墙。一个真正的VPC将包括涵盖第2层、第3层和以上的内置解决方案。

为了确保我们在第2层以上的连接,我们需要做一些额外的工具。操作系统级别的防火墙可以用iptables或nftables实现。我们可能还需要提供地址解析协议(ARP)和邻居发现(ND)的保护。

我们可以看到,虽然 VLAN 的功能足以隔离我们的虚拟机,但在将其用作真正的虚拟私有云之前,我们还有一些工作要做。回到我们的以太网电缆比较,其风险和安全考虑与将一组物理机器插入共享网络交换机并无不同。

VLAN 能否用作 Linode 上的 VPC?

简短的回答还是肯定的,我们可以使用VLAN 作为 Linode 上的 VPC。Linode 提供了一个VLAN 产品,可以直接从云管理器进行部署,使我们能够在 Linode 之间实现安全的第 2 层网络隔离。但是,关键是要考虑您的需求,并确保您有计划配置额外的第 3 层解决方案。

通过查看LinodeVLAN 服务的一些常见用例开始使用。Linode VLAN 可免费与您的 Linode 一起使用,并在全球多个数据中心提供。除了安全隔离您的资源外,专用网络传输也是免费的。这意味着通过VLAN 进行通信不会计入 Linode 的每月网络传输配额。

注释